Pozdrav,

evo jedan kratki tutorijal - kako provući sav http/https saobraćaj sa vašeg servera kroz TOR. Ja ga koristim kada testiram web sajtove i servere ljudi koji su mi konkurencija ![]() Kako oni ne bi otkrili IP adresu mog servera

Kako oni ne bi otkrili IP adresu mog servera ![]()

Dakle, radim na CentOS 7. Vjerujem da može na svim popularnim distribucijama linuxa. Ako negdje pogriješim - ispravite me.

Pa da počnemo.

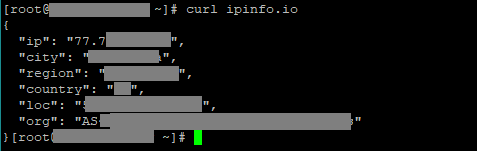

Kada ovako “otkriven” kucam

curl ipinfo.io

Dobijem sve podatke o IP adresi mog servera

Ono što mi želimo je da, kada sa našeg servera bruteforceamo/skeniramo neki sajt, u logovima tog sajta ne ostane IP adresa našeg servera već neka adresa sa TOR mreže.

Prvo što trebamo instalirati je tor i privoxy.

yum install tor privoxy

Nakon što je instalacija uspješno prošla, mijenjamo podešavanje privoxyja.

nano /etc/privoxy/config

Na kraju fajla dodajte

forward-socks5 / localhost:9050 .

forward-socks4 / localhost:9050 .

forward-socks4a / localhost:9050 .

(sa obaveznim razmacima i tačkama na krajevima linija)

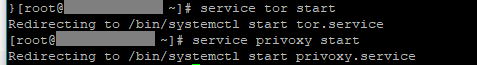

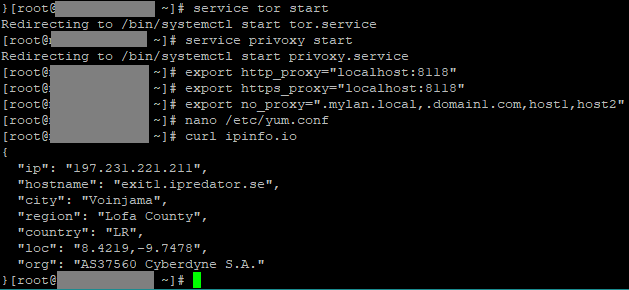

Nakon što smo izmijenili i sačuvali taj fajl, pokrećemo tor i privoxy.

service tor start

service privoxy start

Nakon što smo uspješno pokrenuli tor i privoxy, mijenjamo proxy podešavanja našeg servera. Kucamo:

export http_proxy="localhost:8118"

export https_proxy="localhost:8118"

export no_proxy=".mylan.local,.domain1.com,host1,host2"

(za socks nisam siguran kako ide export komanda, mislim da socks i nije toliko bitan ako testirate samo kroz http i https)

Za svaki slučaj mijenjamo i yum podešavanje.

nano /etc/yum.conf

Na kraju fajla dodajte

proxy=localhost:8118

Sačuvajte fajl.

Ako smo sve dobro odradili, nakon ovoga kada odradimo curl neće prikazivati IP adresu našeg servera već IP adresu sa TOR mreže.

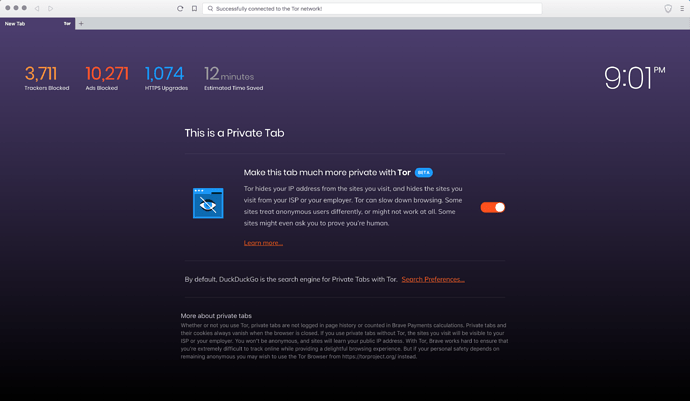

Postoji još jedan način da se provjeri da li smo na TOR mreži: https://torcheck.xenobite.eu/

Kucamo

curl torcheck.xenobite.eu

Pošto oni nemaju curl izbacit će page source ali svakako treba da piše:

I eto ga, sada slobodno možete koristiti uniscan, wpscan, nikto itd. itd. ![]()

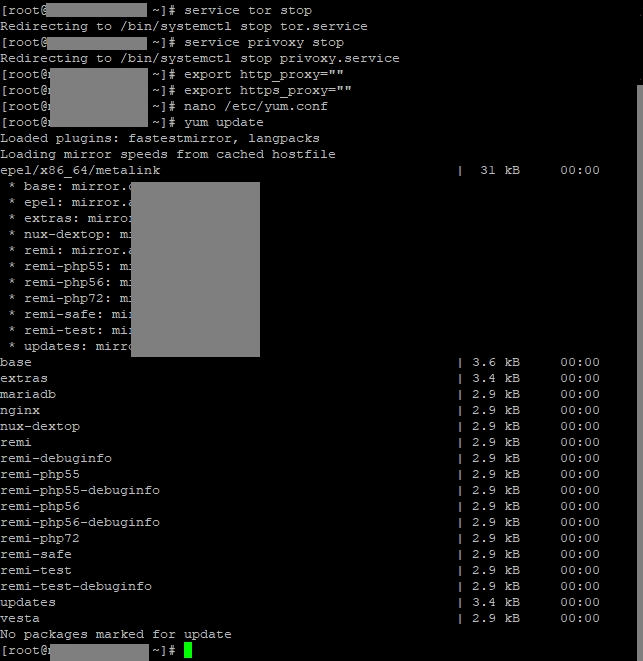

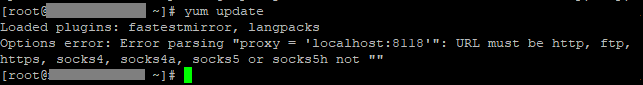

Eh sada, što se tiče vraćanja na staro, to jeste isključenja sa TOR mreže, stvari idu ovako. Recimo dok sam ovako povezan ne mogu odraditi yum.

Ovako se vraćam na staro.

Prvo pogasim tor i privoxy.

service tor stop

service privoxy stop

Nakon toga radimo opet export komande ali sa praznim poljima (ovo sam ja nešto izmajmunisao ali radi)

export http_proxy=""

export https_proxy=""

Nakon toga brišem posljednju liniju koju smo dodali u /etc/yum.conf

nano /etc/yum.conf

posljednju liniju obrisati

[main]

cachedir=/var/cache/yum/$basearch/$releasever

keepcache=0

debuglevel=2

logfile=/var/log/yum.log

exactarch=1

obsoletes=1

gpgcheck=1

plugins=1

**proxy=localhost:8118**

Tako da moj yum.conf izgleda ovako:

[main]

cachedir=/var/cache/yum/$basearch/$releasever

keepcache=0

debuglevel=2

logfile=/var/log/yum.log

exactarch=1

obsoletes=1

gpgcheck=1

plugins=1

(obavezno obratite pažnju da vam ne ostane space na mjestu gdje je bila posljednja linija, ako vam i dalje ne bude htio yum kopirajte ovaj moj yum.conf i zalijepite u svoj)

Nakon svega toga, trebalo bi da može odraditi nešto yum kao što je yum update:

A i trebalo bi da kada opet odradite

curl ipinfo.io

da prikazuje opet pravu IP adresu vašeg servera.

Dok sam ovo radio na serveru, moji sajtovi kao i vesta, nginx, mariadb server - sve je bilo online. Dok recimo kada skeniram neprijateljski sajt sa uniscanom dok sam na TORu - neprijateljski sajt padne a moji su svi online ![]()

Moram da napomenem, nisam profesionalac što se ovoga tiče, ako sam negdje pogriješio pišite. Ovo su pipave stvari pa ako nemate iskustva sa serverima i linuxom možete lagano nešto pokvariti. Radite na svoju odgovornost.

I nemojte ovo koristiti u nečasne svrhe, nemojte da posle ovoga pola balkanskih portala padne ![]()